HIRT-PUB10001: Gumblar感染拡大に関する注意喚起

更新日:2010年8月23日

1 状況

2009年12月下旬から「Gumblar、Martuz、Geno、JSRedir-R」と類似した攻撃手法を用いてWebサイト改ざんを行なうマルウェア、いわゆるGumblarの感染活動が再度拡大しています。

1.1 2009年4月~6月

Gumblarの感染活動により、国内Webサイトのホームページ改ざんが多数発生しました。セキュアブレインの報告によれば、数時間の調査で400件以上の国内Webサイトにおいて改ざんを確認したとされています(2009年6月12日)[4]。

1.2 2009年10月~11月

Gumblarに感染したパソコンでは、電源を入れても正常に起動せず、画面が真っ暗になり、マウスポインターだけが表示されるなどの症状が発生しました。また、カスペルスキーの報告によれば、10月14日から11月16日までの間に、1,250以上の国内Webサイトにおいて改ざんを確認したとされています[8]。

1.3 2009年12月

Gumblarの感染活動の拡大に伴い、国内大手Webサイトにおいても、意図しないJavaScriptを埋め込まれるホームページ改ざんが多数発生しています。

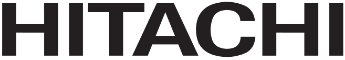

報告されているGumblarの感染活動の概要は、図1の通りです。

- 不正なスクリプトが埋め込まれた誘導Webサイト上にアクセスしたAさんを、マルウェアが仕掛けられた攻撃Webサイトに誘導します。

- 誘導された攻撃Webサイトでは、プログラムの脆弱性を悪用してパソコンをマルウェア、いわゆるGumblarに感染させた後、

- FTPアカウント情報を攻撃者に送付します。

- 攻撃者は、FTPアカウント情報を使って、Aさんの管理するWebサイトのホームページに不正なスクリプトを埋め込み、

- 新たな誘導Webサイトを作成します。

- これら誘導Webサイトにアクセスした一般利用者はAさんと同じ道を辿ることになり、感染活動がさらに拡大することになります。

図1:マルウェアへの感染からWebサイトの改ざんまでの流れ

図1:マルウェアへの感染からWebサイトの改ざんまでの流れ

Webサイトへの影響

不正なスクリプトを埋め込まれてしまうなどのホームページ改ざんが発生する可能性があります。また、このホームページ改ざんにより、誘導Webサイト化されてしまった場合には、Gumblarの感染活動拡大に加担してしまうことになります。

Webサイト閲覧者(パソコン)への影響

改ざんされたWebサイトにアクセスした場合、攻撃Webサイトに誘導され、マルウェアに感染する可能性があります。また、感染してしまった場合には、FTPアカウントなどの情報が盗み取られてしまう可能性があります。

1.4 2010年

Gumblarの感染活動が多様になっており、継続した注意が必要です[11]。

攻撃Webサイトへの誘導について(図1の①)

攻撃サイトへの誘導方法として、難読化された不正なJavaScriptコードによる誘導だけではなく、Apacheの設定ファイルを悪用した誘導についても報告されています。

脆弱性の悪用について(図1の②)

パソコンをマルウェア(いわゆるGumblar)に感染させるために、2010年6月に発見された、「Windowsのヘルプとサポートセンター機能に関する脆弱性(マイクロソフト セキュリティ情報MS10-042)」が悪用されていると報告されています。

攻撃活動について(図1の③)

パソコンがマルウェア(いわゆるGumblar)に感染した場合、DoS(サービス不能)攻撃に加担する危険性について報告されています。

2 対策

2.1 Webサイトでの対策

Webサイトのホームページ改ざんには、SQLインジェクションなどのWebサイトで提供しているWebアプリケーションの脆弱性を利用する場合や、いわゆるGumblarが抜き取ったFTPアカウント情報を利用する場合などがあります。Webサイトでは、Webアプリケーションのセキュリティ問題の除去、セキュリティ更新プログラムの適用、最新の状態のマルウェア対策ソフトウェアの利用に加えて、次の点からセキュリティ対策状況を確認してください。

(1)リモート保守環境

自分がアクセスしていない日時にアクセスが行われていないかを確認すると共に、アカウントのパスワードを変更してください。また、パスワードを変更しても再度侵入される事例も報告されていますので、FTPを利用している場合には、リモート保守を許可するパソコンのIPアドレス制限を検討してください。

(2)ページの改ざん有無確認

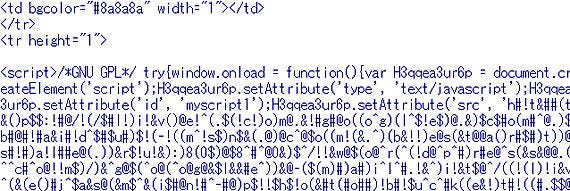

見知らぬJavaScriptやiframeが存在しないこと、見知らぬドメイン/IPアドレスを参照するJavaScriptやiframeが存在しないことを確認してください(図2)。

図2:不正なスクリプトの埋め込みの事例

図2:不正なスクリプトの埋め込みの事例

(※ ここに挙げる例は、 代表的な改ざん事例のひとつであり他のパターンもありますのでご注意ください)

2.2 パソコンでの対策

(1) セキュリティ更新プログラムの適用状況を確認する。

JVN(Japan Vulnerability Notes)の「MyJVNバージョンチェッカ」を利用してWebサイト改ざんを行なうマルウェアに悪用されやすいプログラムのバージョンを確認してください。

(2) セキュリティ更新プログラムを適用する。

「MyJVNバージョンチェッカ」で「×最新のバージョンではありません」と表示された場合は、下記を参考にバージョンアップを行ってください。その際、「MyJVNバージョンチェッカ」でサポートされていないプログラム(Webサイト改ざんを行なうマルウェアに悪用されやすいプログラム)についても更新を行なってください。

- Adobe Flash Playerのダウンロードサイトにアクセス

- 既にマルウェア対策ソフトウェアをインストールしている場合には、同時にインストール「無料のMcAfee Security Scan (オプション)」のチェックを外す

- 「今すぐインストール」ボタンをクリックし、案内に従いインストール

- Adobe Flash Playerのダウンロードサイトにアクセス

- 「オペレーティングシステムまたはブラウザの変更」をクリック

- プルダウンメニューから「Windows 7/Vista/XP/2008/2003/2000」を選択し「続ける」ボタンをクリック

- 「Flash Player 10 for Windows - Other Browsers」を選択

- 既にマルウェア対策ソフトウェアをインストールしている場合には、同時にインストール「無料のMcAfee Security Scan (オプション)」のチェックを外す

- 「今すぐインストール」ボタンをクリック

- 「こちらをクリックしてダウンロードしてください」をクリックしデスクトップに保存

- デスクトップにダウンロードした「install_flash_player.exe」をダブルクリックし案内に従いインストール

- [スタート]-[全てのプログラム]から「Adobe Acrobat Reader」を起動

- [ヘルプ]-[アップデートの有無をチェック]し、その後は案内に従いバージョンアップ

- [スタート]-[コントロールパネル]

- 画面左上の「クラシック表示に切り替える」をクリック

- 「Java」アイコンをダブルクリックし、「アップデート」タブをクリック

- 「今すぐアップデート」ボタンをクリックし、案内に従いインストール

- QuickTimeのダウンロードサイトにアクセス

- 「ダウンロード開始」ボタンをクリックしデスクトップに保存

- 保存した「QuickTimeInstaller.exe」をダブルクリックし、案内に従いインストール

- Adobe Shockwave Playerのダウンロードサイトにアクセス

- 「今すぐインストール」ボタンをクリック

- 既にマルウェア対策ソフトウェアをインストールしている場合には、同時にインストール「Norton Security Scan を含める」のチェックを外す

- 「次へ」ボタンをクリックし、案内に従いインストール

- Microsoft Updateのサイトにアクセス

- 案内に従いインストール

- Microsoft Updateのサイトにアクセス

- 案内に従いインストール

更新が終了したら、再度「MyJVNバージョンチェッカ」を利用してバージョンの確認をしましょう。

(3) 信頼できる、最新の状態のマルウェア対策ソフトウェアを使用する

マルウェア対策ソフトウェアがインストールされていること、定義ファイルの自動更新が設定されていること、定義ファイルが最新であることを確認してください。すぐにマルウェア対策ソフトウェアを用意できない場合は、無料で利用できるオンラインスキャンサービスの利用を検討してください。

オンラインスキャン(トレンドマイクロ株式会社)

http://www.trendflexsecurity.jp/housecall/index.html

シマンテックセキュリティチェック(株式会社シマンテック)

http://security.symantec.com/sscv6/default.asp?productid=symhome&langid=jp&venid=sym

マカフィー・フリースキャン(マカフィー株式会社)

http://www.mcafee.com/japan/mcafee/home/freescan.asp

ウイルスとソリューション(Kaspersky Labs Japan)

http://support.kaspersky.co.jp/viruses/solutions?qid=208283462

3 関連情報

3.1 関連組織からの注意喚起

1) JPCERT/CC:Web サイト改ざん及びいわゆるGumblarウイルス感染拡大に関する注意喚起

http://www.jpcert.or.jp/at/2010/at100001.txt

2) IPA:ウェブサイト管理者へ:ウェブサイト改ざんに関する注意喚起、一般利用者へ:改ざんされたウェブサイトからのウイルス感染に関する注意喚起

http://www.ipa.go.jp/security/topics/20091224.html

3) サイバークリーンセンター:ホームページからの感染を防ぐために

https://www.ccc.go.jp/detail/web/index.html

3.2 感染活動に関する情報

2009年4月~6月

4) セキュアブレイン:セキュアブレインが、GENOウイルスに感染したウェブサイトを国内で400件以上確認

http://www.securebrain.co.jp/news/090612_gred_geno.html

5) IBM:Adobe Reader / Flash Playerの脆弱性を狙う攻撃の増加(gumblar.cnについて)【SOC Report】

http://www-935.ibm.com/services/jp/index.wss/consultantpov/secpriv/b1332722?cntxt=a1010214

6) Current Status Notes (cNotes):GENO(ZLKON)ウイルス 新たな脅威?

http://jvnrss.ise.chuo-u.ac.jp/csn/index.cgi?p=GENO%28ZLKON%29%A5%A6%A5%A4%A5%EB%A5%B9+%BF%B7%A4%BF%A4%CA%B6%BC%B0%D2%A1%A9

2009年10月~11月

7) IBM:Adobe Reader / Acrobatを狙う攻撃が急増(続報)【Tokyo SOC Report】

http://www-935.ibm.com/services/jp/index.wss/consultantpov/secpriv/b1333854?cntxt=a1010214

8) Kaspersky Labs Japan:Gumblarに酷似、新たな脅威発生に警告

http://www.kaspersky.co.jp/news?id=207578788

9) Current Status Notes (cNotes):zlkon、gumblar、martuz再臨

http://jvnrss.ise.chuo-u.ac.jp/csn/index.cgi?p=zlkon%A1%A2gumblar%A1%A2martuz+%BA%C6%CE%D7

2009年12月

10) Current Status Notes (cNotes):インジェクション GNU GPL/CODE1

http://jvnrss.ise.chuo-u.ac.jp/csn/index.cgi?p=%A5%A4%A5%F3%A5%B8%A5%A7%A5%AF%A5%B7%A5%E7%A5%F3%A1%A1GNU+GPL%A1%BFCODE1

2010年

11) 日本シーサート協議会:ガンブラーウイルス対策まとめサイト

http://www.nca.gr.jp/2010/netanzen/index.html

更新履歴

2010年8月23日

- 2010年の状況を追記しました。

2010年1月12日

- このページを新規作成および公開しました。

寺田、大西/HIRT