HIRT-PUB17003:Rig Exploit Kit を使用したマルウェア感染拡大への対応

日本国内に存在する Rig Exploit Kit への誘導サイトの撲滅

更新日:2017年02月02日

2016年 9月頃より、Rig Exploit Kit (RIG - EK) によるランサムウェア CryLocker、インターネットバンキングマルウェア Gozi などへのマルウェア感染が報告されています。Rig Exploit Kit を使用したマルウェア感染には、日本国内に存在する誘導サイト (攻撃サイトにアクセスするようページ改ざんされた正規ウェブサイト) が利用されています。

HIRT-PUB17003 では、日立が加盟している一般財団法人日本サイバー犯罪対策センタ (JC3) が取り組んでいる日本国内に存在する Rig Exploit Kit への誘導サイトの撲滅活動について紹介します。

一般財団法人日本サイバー犯罪対策センタ (JC3)

https://www.jc3.or.jp/

JC3

RIG - EK 改ざんサイト無害化の取組 (2017年02月02日)

https://www.jc3.or.jp/topics/op_rigek.html

1. Rig Exploit Kit を使用したマルウェア感染拡大

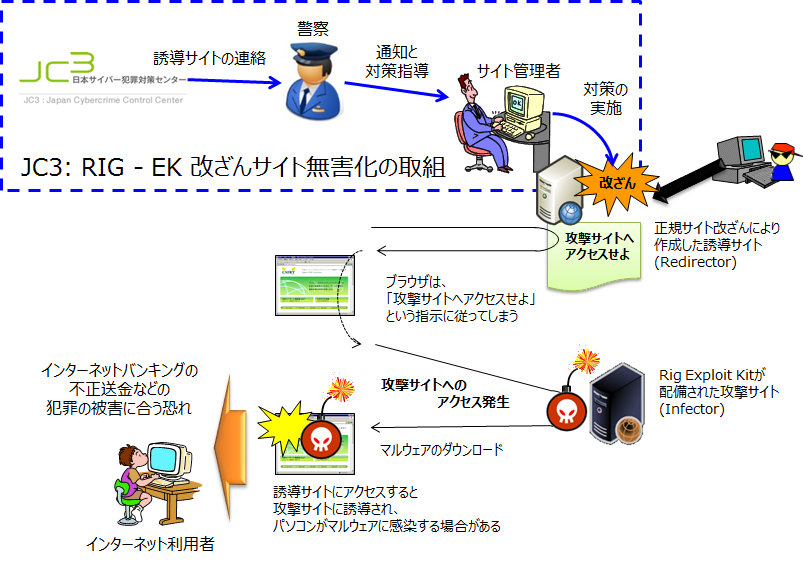

Rig Exploit Kit を使用したマルウェア感染拡大の仕組みを図 1に示します。 ページ改ざんされた正規ウェブサイト (誘導サイト) を閲覧したユーザは、Rig Exploit Kit が配備された攻撃サイトに誘導され、マルウェアに感染してしまう可能性があります。 感染した場合には、金融口座の関連情報が窃取されてインターネットバンキングの不正送金や、データが勝手に暗号化されて復号のための金銭を要求されるランサムウェアなどの被害に合う恐れがあります。

図 1:Rig Exploit Kit を使用したマルウェア感染拡大の仕組みと JC3 での取り組み

図 1:Rig Exploit Kit を使用したマルウェア感染拡大の仕組みと JC3 での取り組み

2. JC3 での取り組み

JC3 では、攻撃ツール Rig Exploit Kit を使用したマルウェア感染拡大を把握しており、不正送金事犯情報分析プロジェクトおよび脅威情報活用 WG の参加企業が中心となり、日本国内に存在する誘導サイトに関する情報を収集してきました。 JC3 が進めている「 RIG - EK 改ざんサイト無害化の取組 (図 1の青点線枠) 」は、収集した日本国内に存在する誘導サイトに関する情報を警察に提供し、全国の都道府県警察からサイト管理者に対して誘導サイトの無害化 (正規ウェブサイトの改ざんされたページを復旧する) 対策を実施してもらうとともに、攻撃活動の全容解明に取り組むというものです。

3. 被害に合わないようにするために

3.1 ウェブサイトでの対策

ウェブサイト管理者は、ウェブサイトが改ざんされ、誘導サイトとして悪用されていないことを確認してください。また、下記に示すサイトの総合的なセキュリティ対策を実施してください。

- ウェブサイトで使用している OS、ウェブサイト構築用システム (CMS:コンテンツマネジメントシステム) や各種ソフトウェアを最新バージョンにする。特に、ウェブサイト構築用システムで使用するプラグインは脆弱性対策が講じられているものを利用する。

- ウェブサイトでは、適切なアクセス権を設定するとともに、公開するデータは必要最低限とする。

- ファイアウォールや侵入検知装置の導入によるネットワークまわりの適切なセキュリティ対策を講じる。

3.2 インターネット利用者端末での対策

インターネット利用者は、ウイルス対策ソフトを導入し、定義ファイル (パターンファイル) を最新状態に更新し、マルウェアに感染していないかを定期的にチェックしてください。また、攻撃ツール Rig Exploit Kit を使用したマルウェア感染の被害に合わないようにするためにも、端末で使用している OS (特に、Windows)、ブラウザ (特に、Internet Explorer)、ブラウザのプラグイン (特に、Adobe Flash Player) や各種ソフトウェアを最新バージョンにし、常に、最新の状態を維持してください。

4. 参考情報

JC3

インターネットバンキングマルウェア「Gozi」による被害に注意 (2016年06月14日)

https://www.jc3.or.jp/topics/gozi.html

IIJ-SECT

Rig Exploit Kit 観測数の拡大に関する注意喚起 (2016年10月17日)

https://sect.iij.ad.jp/d/2016/10/178746.html

Tokyo SOC Report

Rig Exploit Kitによるドライブ・バイ・ダウンロード攻撃の検知状況 (2016年11月18日)

https://www.ibm.com/blogs/tokyo-soc/rig-exploit-kit/

トレンドマイクロ

狙いは IE、Java、Flash、Silverlight:Web経由脆弱性攻撃の手口 (2016年11月28日)

http://blog.trendmicro.co.jp/archives/10451

5. 更新履歴

2017年02月02日

- このページを新規作成および公開しました。

担当:寺田、大西、関口竜也(日立システムズ)